Aplikacje uwierzytelniające oferują bezpieczniejszy sposób logowania się do witryn i usług internetowych. Sprawdź, co wybrać.

Aplikacje uwierzytelniające zwiększają bezpieczeństwo dzięki uwierzytelnianiu dwuskładnikowemu (tzw. two-factor authentication – 2FA). Z czego warto korzystać, aby liczyć na wygodę obsługi?

Ranking: Najlepsza karta graficzna

Najpierw krótka informacja: same hasła nie zapewniają wystarczającego bezpieczeństwa. Uwierzytelnianie dwuskładnikowe (2FA) dodaje kolejną warstwę ochrony i zachęcamy, aby korzystać z takiego rozwiązania. Aplikacje takie jak Authy, Google Authenticator lub Microsoft Authenticator umożliwiają jedną z bezpieczniejszych form 2FA. Korzystanie z nich, a raczej jednej z nich, może pomóc w ochronie np. przed atakami z ukrycia, takimi jak oprogramowanie stalkerware.

Spis treści

Uwierzytelnianie dwuetapowe – czy faktycznie go potrzebuję?

Mówiąc w skrócie, 2FA tp po prostu więcej niż tylko hasło, aby uzyskać dostęp do konta online lub aplikacji. To kolejny czynnik, oprócz tego hasła.

Eksperci dzielą czynniki uwierzytelniania na trzy grupy: coś, co znasz (na przykład hasło), coś, co masz (obiekt fizyczny) i coś, czym jesteś (odcisk palca lub inna cecha biometryczna). Korzystając z jednej z zawartych tutaj aplikacji uwierzytelniających, wzmacniasz znane hasło za pomocą posiadanego tokena, smartfona lub smartwatcha.

Możesz skorzystać z 2FA przez wysłanie z witryny bankowej wiadomości tekstowej z kodem, który następnie wpisujesz na stronie, aby uzyskać dostęp. Jednak okazuje się, że nie jest to najlepszy sposób na wykonanie 2FA.

Niedawno wyszła na jaw luka w wiadomościach SMS, która pozwalała oszustom przekierowywać wiadomości tekstowe. Aplikacja uwierzytelniająca na smartfonie generuje kody, które nigdy nie są przesyłane przez sieć komórkową, co wiąże się z potencjalnym narażeniem i kompromisem.

Uwierzytelnianie konfiguruje się na stronie ustawień zabezpieczeń witryny, w sekcji uwierzytelniania dwuskładnikowego lub wieloskładnikowego — prawie każda witryna finansowa oferuje dziś taką możliwość. Zawsze też, przed wyborem danej usługi, możesz łatwo sprawdzić czy oferuje ona uwierzytelnianie wieloskładnikowe czy dwuskładnikowe.

Poradnik: Jaki powerbank wybrać

Większość witryn oferuje opcję prostego kodu SMS, ale powinieneś być bardziej wymagający. Szukaj rozwiązań bardziej zaawansowanych, które współpracują z aplikacjami uwierzytelniającymi i które obejmują np. skanowanie kodu QR.

Aplikacje uwierzytelniające -co jest istotne, a co można pominąć?

Przy wyborze zwracaj uwagę na to, czy aplikacja tworzy kopię zapasową informacji o koncie, na wypadek gdybyś np. stracił telefon. Authy, Duo Mobile, LastPass Authenticator i Microsoft Authenticator oferują to, podczas gdy Google Authenticator – nie.

Aby uzyskać jeszcze pełniejsze bezpieczeństwo, możesz wdrożyć uwierzytelnianie wieloskładnikowe za pomocą dedykowanego urządzenia, takiego jak YubiKey. Urządzenia te generują kody, które są przesyłane przez NFC, Bluetooth lub po podłączeniu ich bezpośrednio do portu USB. W przeciwieństwie do smartfonów, mają one tę zaletę, że są urządzeniami jednofunkcyjnymi i zabezpieczonymi pod względem bezpieczeństwa. Choć jest to mało prawdopodobne, możliwe, że aplikacja zainfekowana złośliwym oprogramowaniem działająca na twoim telefonie przechwyci kody uwierzytelniające generowane przez aplikację. Klucze bezpieczeństwa pozwalają się przed takim czymś zabezpieczyć. Nie mają baterii, ruchomych części, są niezwykle trwałe i nie wymagają połączenia z internetem. Nie są jednak tak wygodne w użyciu jak telefon. No i to kolejna rzecz, którą trzeba mieć przy sobie.

Authy i Microsoft Authenticator oferują również aplikacje pod Apple Watch, dla jeszcze większej wygody. Tego brakuje w Google Authenticator i LastPass. To dodatkowa zaleta – jeśli masz zegarek Apple, wiesz już, co wybrać.

Polecane aplikacje uwierzytelniające

Zobacz polecane przez nas aplikacje. Kolejność przypadkowa:

Microsoft Authenticator

Rozwiązanie Microsoftu obejmuje bezpieczne generowanie haseł i umożliwia logowanie się do kont Microsoft za naciśnięciem przycisku. Aplikacja Authenticator pozwala również szkołom i zakładom pracy, które z niej korzystają, rejestrować urządzenia użytkowników.

Odzyskiwanie konta to ważna funkcja dostępna w narzędziu – należy ją włączyć, jeśli korzystasz z aplikacji. W ten sposób, gdy otrzymasz nowy telefon, po zainstalowaniu Microsoft Authenticator zobaczysz opcję odzyskania, logując się na swoje konto Microsoft.

Jednym z problemów jest to, że nie możesz przenieść zapisanych kont 2FA na urządzenie z Androidem, jeśli masz kopię zapasową na iCloud. Wersja na iPhone’a wymaga korzystania z iCloud i nie da się tego obejść. Microsoft Authenticator oferuje kolejną warstwę bezpieczeństwa: możesz wymagać odblokowania telefonu za pomocą kodu PIN lub weryfikacji biometrycznej, aby zobaczyć kody.

Są też funkcje zarządzania hasłami – znajdziesz je w osobnej karcie na dole. Możesz zsynchronizować się z kontem Microsoft, a następnie zobaczysz zapisane i zsynchronizowane loginy z przeglądarki Edge. Możesz też użyć aplikacji Authenticator jako narzędzia do wypełniania/zapisywania haseł w telefonie.

Sprawdź: microsoft.com/mobile-authenticator-app

LastPass Authenticator

LastPass to nie tylko popularny menedżer haseł. Firma ma również oddzielną aplikację uwierzytelniającą, choć oferuje ona pewną współpracę z lepiej znanymi funkcjami z aplikacji do zarządzania hasłami. Inaczej mówiąc, jeśli znasz menedżera haseł, z obsługą aplikacji uwierzytelniającej nie będziesz miał żadnego problemu.

Instalacja LastPass Authenticator jest bardzo prosta, a jeśli masz już konto LastPass z włączonym uwierzytelnianiem wieloskładnikowym, możesz łatwo autoryzować LastPass, klikając w powiadomienie push. Aplikacja zostanie też skonfigurowana z kontem LastPass i łatwo utworzysz kopię zapasową kont uwierzytelniających w skarbcu LastPass. Przejście na nowy telefon nie sprawia wiele kłopotów. Świetne narzędzie, ale przede wszystkim dla fanów menedżera haseł LastPass.

Sprawdź: lastpass.com/auth/

Duo Mobile

Bezpieczne logowanie jest szybkie i łatwe dzięki Duo Push, metodzie uwierzytelniania dwuskładnikowego obsługiwanej przez Duo Mobile. Dzięki przyjaznemu dla użytkownika interfejsowi Duo użytkownicy mogą szybko zweryfikować swoją tożsamość, zatwierdzając powiadomienia push przed uzyskaniem dostępu do aplikacji. Równie szybko można odmówić nieznajomej próby logowania, dzięki czemu użytkownicy mogą łatwo powstrzymać nieuczciwe próby uzyskania dostępu do danych.

Duo Mobile może również generować jednorazowe kody dostępu, które użytkownicy mogą wpisywać w monitach logowania, aby ukończyć proces uwierzytelniania dwuskładnikowego. To jednocześnie narzędzie polecane głównie dla firm. Warto zauważyć, że wchodzi również w część portfolio spółek należących do giganta technologicznego Cisco.

Jeśli potrzebujesz zarządzać bezpiecznym dostępem dla innych użytkowników, jest to dobry wybór.

Sprawdź: duo.com/mobile-app

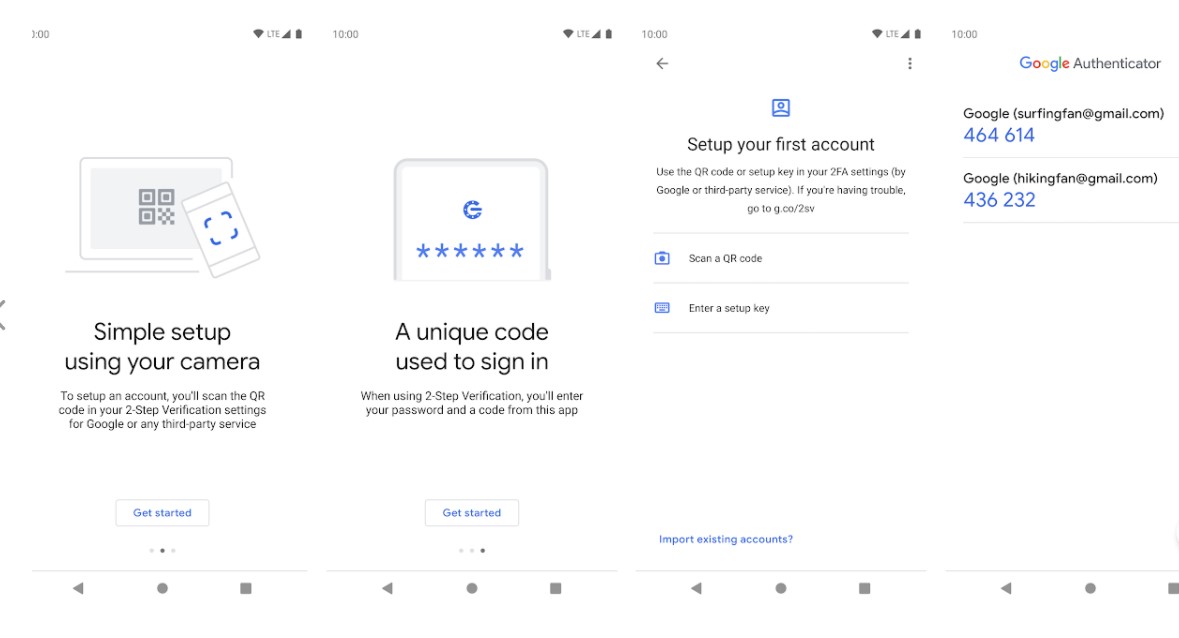

Google Authenticator

Google Authenticator generuje kody weryfikacji dwuetapowej na twoim telefonie. Bardzo przydatna i popularna aplikacja, zwłaszcza wśród użytkowników Androida.

Generowanie kodów weryfikacyjnych bez połączenia z internetem, automatyczna konfiguracja przy użyciu kodu QR, czy przenoszenie kont pomiędzy użytkownikami – wszystko jest dostępne. Google Authenticator obsługuje też wielu dostawców i wiele kont.

Jednocześnie jest to dość proste narzędzie, na pewno nie tak rozbudowane jak propozycja Microsoftu. Nie ma tutaj np. tworzenia kopii zapasowych ani generowania haseł i zarządzania nimi.

Sprawdź: play.google.com

Twilio Authy

Authy wymaga numeru telefonu podczas pierwszej konfiguracji. To nieco dziwne, bo większość aplikacji tak nie działa i wolelibyśmy, aby aplikacja traktowała telefon anonimowo, nie zaś jako coś, co jest związane z naszymi danymi osobowymi. Ponadto takie działanie niejako naraża nas na potencjalne ataki i oszustwa związane z kartami SIM. Firma zapewnia, że ma odpowiednie obejścia tego problemu, ale i tak byłoby lepiej, gdyby nie oczekiwała nr telefonu.

Użytkownicy Apple Watch docenią natomiast, że istnieje wersja aplikacji Authy dla wybranego zegarka. Kolejną zaletą Authy jest szyfrowana kopia zapasowa w chmurze. Istnieje również możliwość wprowadzenia prywatnego hasła lub hasła, które Authy używa do szyfrowania danych logowania do twoich kont w chmurze.

Hasło jest znane tylko tobie, więc jeśli je zapomnisz, Authy nie będzie w stanie odzyskać konta. Oznacza to również, że żadne władze nie mogą zmusić Authy do odblokowania twoich kont.

Sprawdź: twilio.com/authy

O czym należy pamiętać?

Na koniec kilka porad do zapamiętania:

- Używaj uwierzytelniania dwu- lub wieloskładnikowego dla wszystkich swoich kont online

- Aplikacje uwierzytelniające zapewniają lepsze zabezpieczenia niż kody SMS

- Przejrzyj nasze zestawienie i potestuj aplikacje – wybierz taką, która najbardziej wpisuje się w twoje potrzeby i działa z urządzeniami i kontami, z których korzystasz na co dzień

![Jaki odkurzacz wodny kupić? Ranking [TOP 7]](https://testoria.pl/wp-content/uploads/2021/08/1-4-440x264.jpeg)